Agenda una reunión con un especialista

Agenda una reunión con un especialista

¿Pero qué es un BSOC?

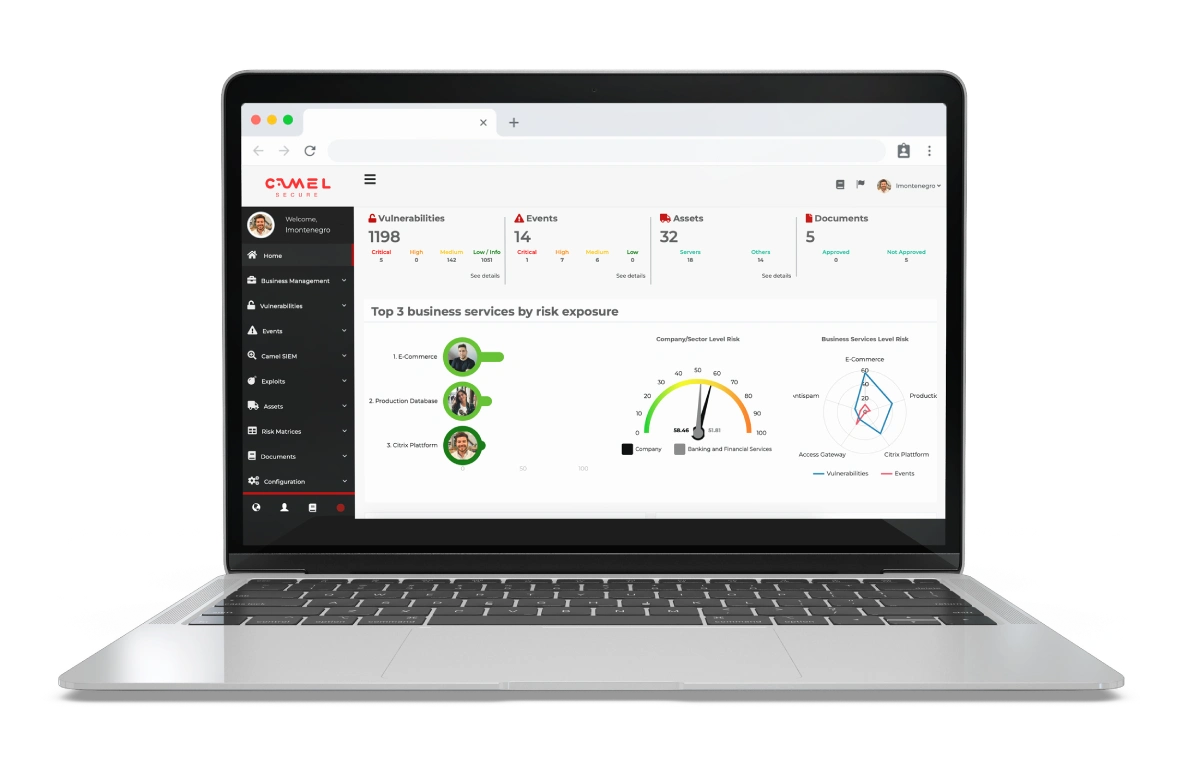

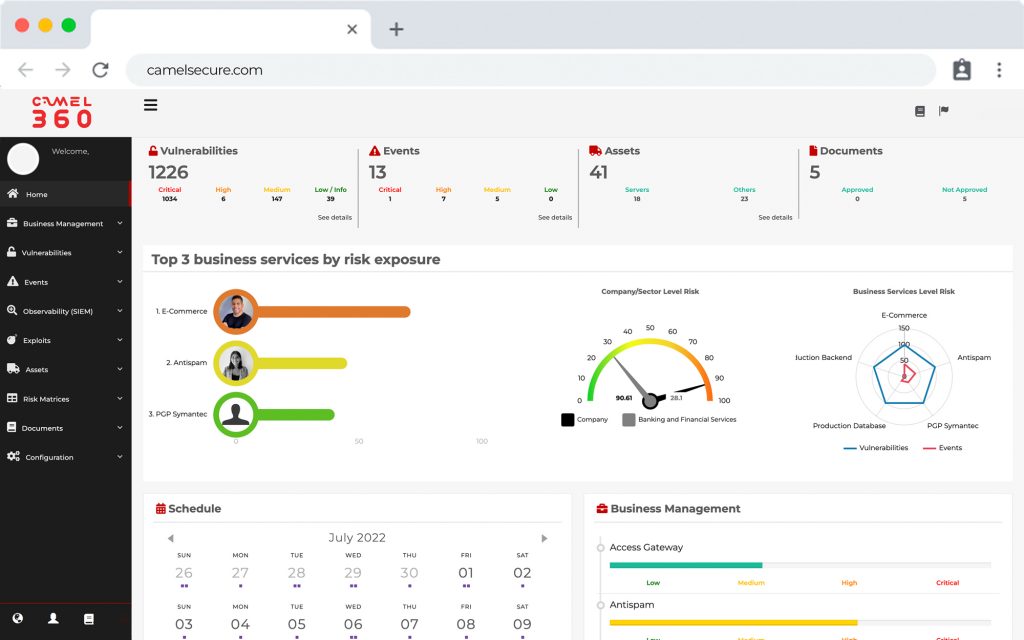

Un BSOC es un Centro de Operación de Ciberseguridad Empresarial orientado a tu Negocio, que a diferencia del tradicional SOC que se enfoca en dispositivos y aplicaciones específicas, BSOC enlaza las amenazas a las plataformas y a la operación, visibilizando el impacto en las líneas de negocio de tu empresa.

Aprovecha todas las ventajas únicas que entrega BSOC.

Enlaza las amenazas con el

impacto a las plataformas y la operación.

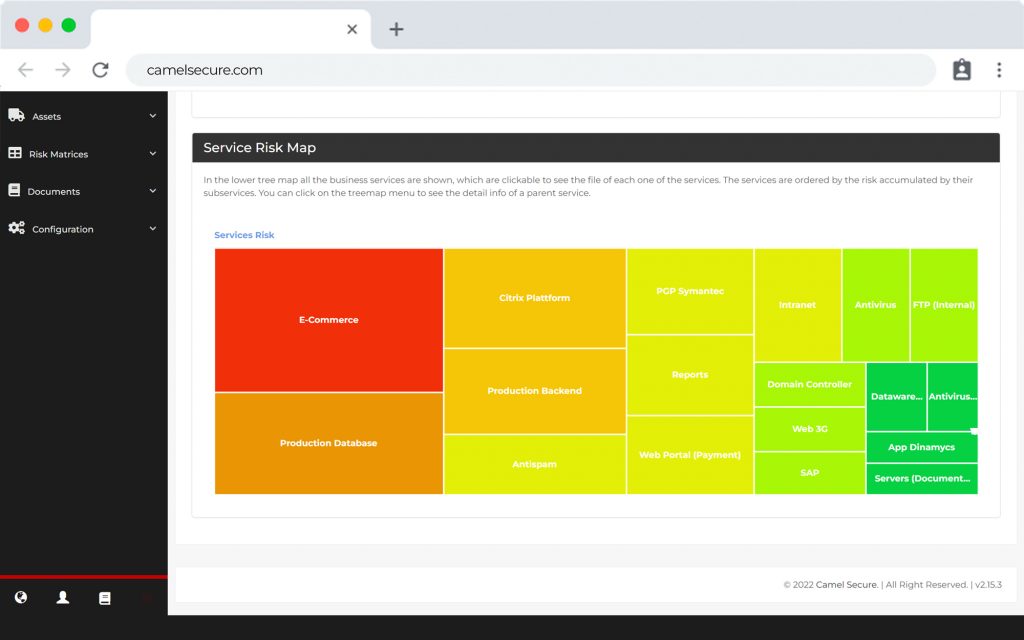

Visibiliza el impacto a las

líneas de negocio de tu

empresa.

Centraliza toda la

infraestructura y las asocia a

los diferentes servicios de

negocios, ya sea TI o TO

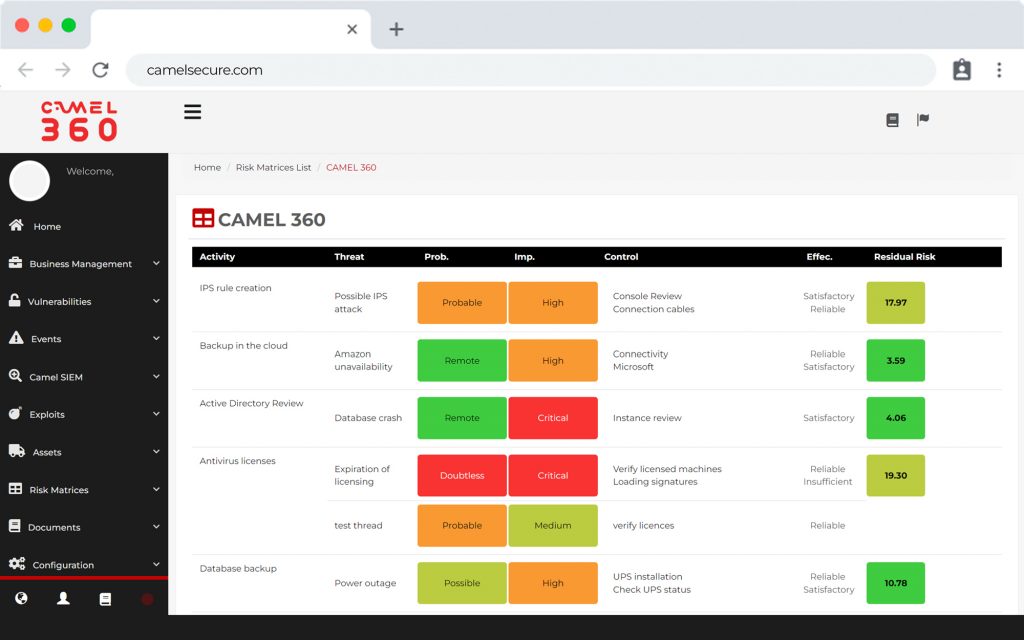

Permite generar mapas de

riesgo personalizados para

cada empresa.

No todos tienen las

mismas dolencias.

del servicio BSOC y cómo

puede ayudar a tu empresa.

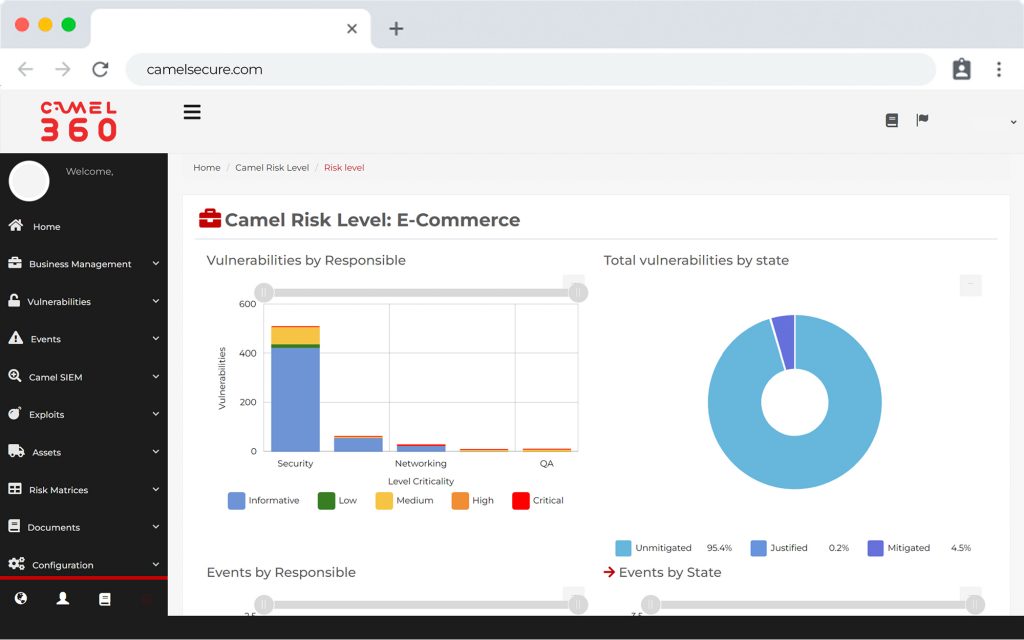

Visibiliza los ciber riesgos

de tu empresa de forma

sencilla y en tiempo real

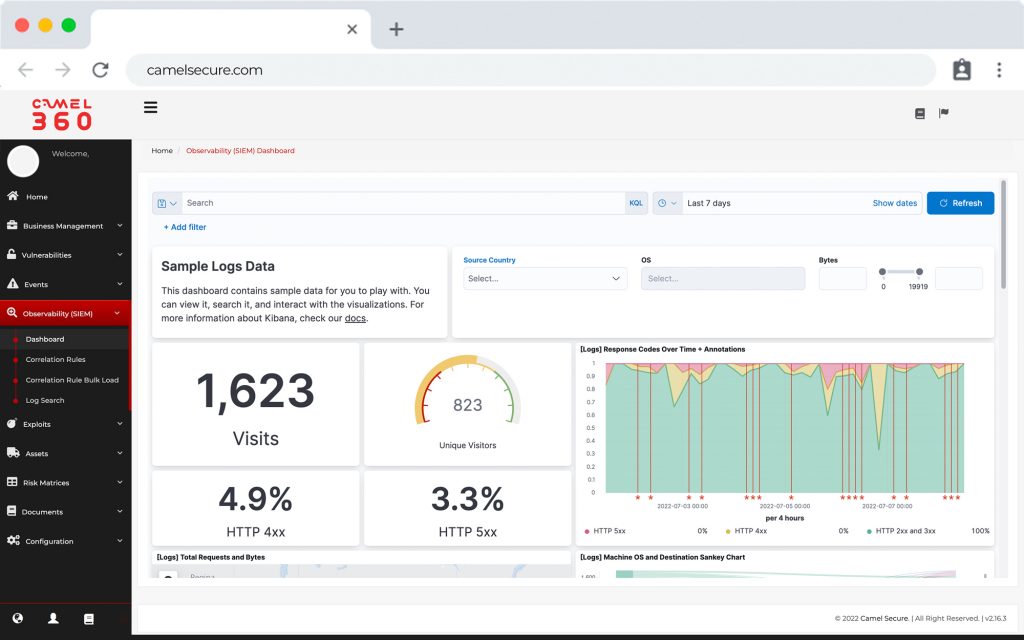

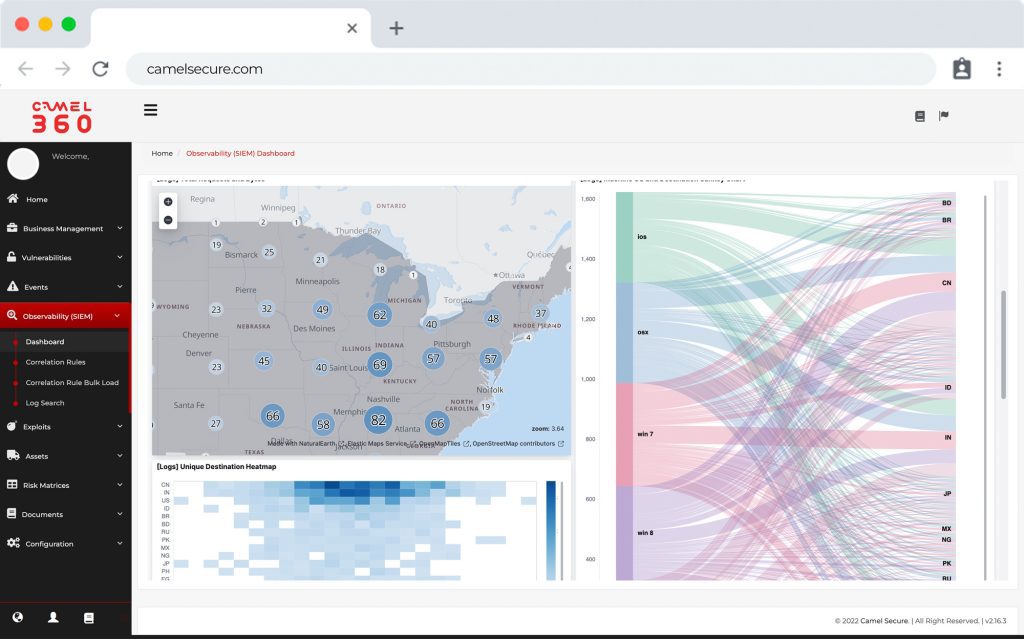

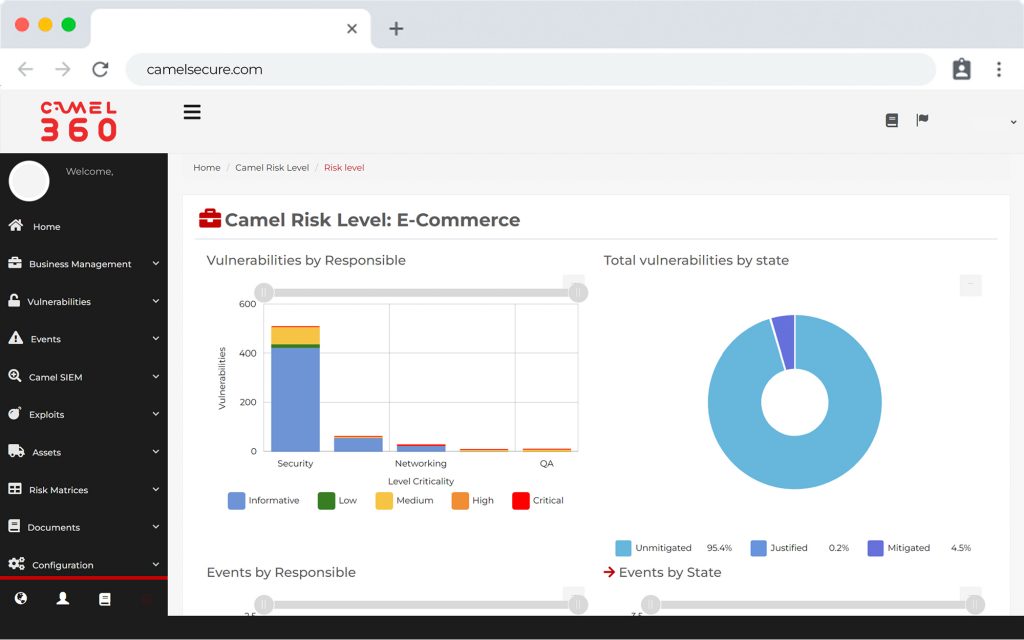

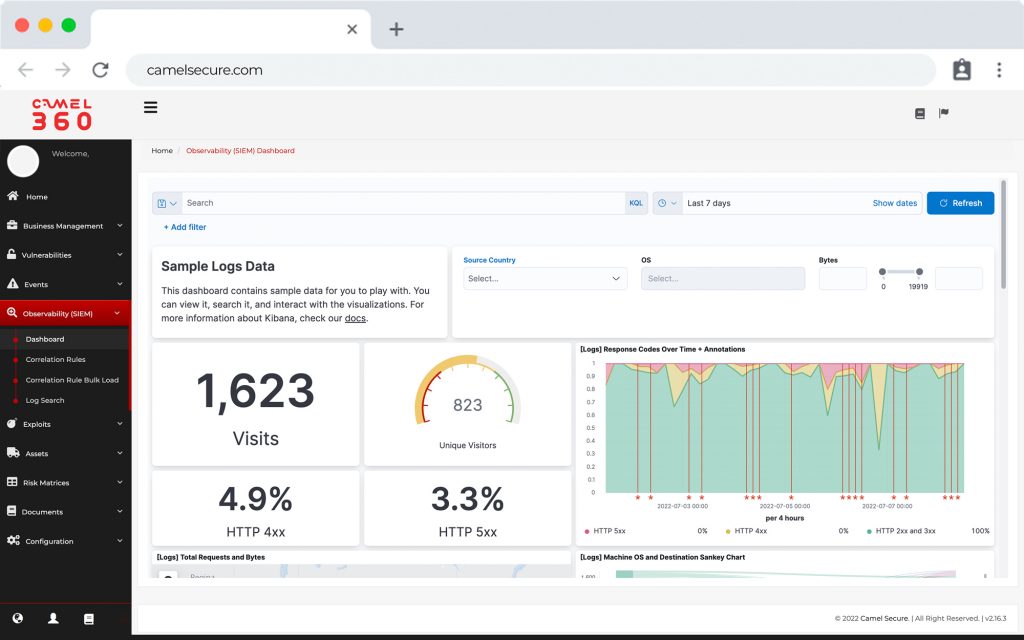

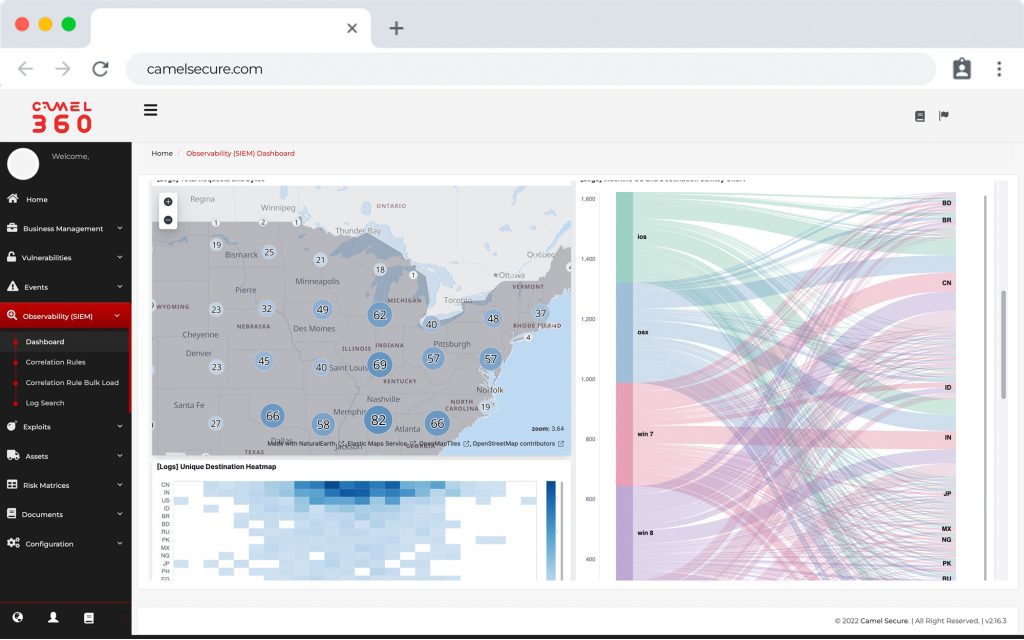

Los cuadros de mando en tiempo real del BSOC hacen sencillo entender el estatus de riesgo de ciberseguridad para la plana ejecutiva, visibilizando y gestionando toda la cadena de remediación. Aportando adicionalmente correlación de eventos para alertas inteligentes y aprendizaje de comportamiento vía inteligencia artificial. Aprovecha la oportunidad de contar con mucho más que un SOC y con todo el soporte de CAMEL 360.

Descubre las grandes ventajas que tiene

BSOC versus un SOC tradicional

Descubre las grandes ventajas que

tiene BSOC versus un SOC tradicional

- Foco en dispositivos

- Monitoreo reactivo

- Informes semanales o mensuales

- Foco en la infraestructura

- Criticidad de los servidores

- Especialistas en tecnología.

- Foco en tu Negocio

- Monitorea Cero Day

- Cuadros de mando en tiempo real 7×24

- Foco en Activos

- Criticidad del servicio de negocios

- Especialistas + Inteligencia Artificial

- Gestión autónoma de análisis de vulnerabilidades.

- Acceso en línea para gestión de BSOC

- Benchmark de la industria del cliente

- Status de eficiencia de remediación

La Evolución de un SOC

Es un BSOC

No sigas usando tecnología obsoleta, pásate a BSOC.

Es totalmente en la nube, flexible y lo mejor, está

enfocado 100% a tu negocio.

Administramos el servicio por ti, para que puedas explotar todo el potencial de CAMEL 360 y no sólo una parte…

No importa la complejidad ni el tamaño de tu negocio. Entregamos recursos de nivel experto pues entendemos que un incidente de ciberseguridad puede afectar a todos por igual.

Un servicio BSOC a demanda entrega recursos y plataformas de costos muy elevados, sólo por una pequeña fracción del valor.

BSOC es escalable para tu negocio. A medida que tu empresa crece, nosotros crecemos contigo en demanda y madurez de procesos de ciberseguridad.

BSOC permite grandes ahorros en tiempo, mejora en la eficiencia del tratamiento de las ciber amenazas y plataforma de nivel mundial.

Un servicio insuperable por sólo una fracción del valor

El servicio BSOC (Centro de Operación de Ciberseguridad Empresarial) ofrece un servicio avanzado, no importa el tamaño de tu empresa. Con nuestro sistema de crecimiento a demanda, entregamos visibilidad de las ciber amenazas a la plana ejecutiva de forma clara y sencilla para la toma de decisiones eficientes y posterior control de la asignación, avances y resolución de las amenazas, todo esto de forma granular por áreas (TI, TO, redes industriales), ya sean con personal interno o externo.

¿Quién necesita un servicio de BSOC?

Todas las empresas que operan dentro de cualquier industria podrían ser afectadas por ciberataques a las redes, las plataformas TI, las plataformas TO y Ciber fraudes económicos, lo que puede causar la quiebra de una empresa no importando su tamaño.

Todos dentro de una organización deben tener un lineamiento orquestado de cómo hacer frente a esta realidad y que debe ser gestionado y liderado desde gerencia.

Toda empresa necesita información completa de fácil entendimiento para la toma de decisiones, con un sistema de gestión y control.

Implementamos BSOC

en tu empresa en

5 simples pasos

Dado que un servicio BSOC requiere de datos para generar la información y posterior asignación de tareas, nuestro equipo de profesionales experimentados en el área de ciberseguridad y gestión del riesgo orquestaron un trabajo conjunto para levantamiento y primeros pasos. Sin embargo, cada empresa tiene necesidades únicas, por lo cuál contamos con un plan de 5 pasos que trabajamos en conjunto para llevar el servicio a buen puerto y se materialice el objetivo de dar valor.

Este relevamiento se realiza por una vez y de forma muy sencilla, nos aseguramos de diseñar cada proceso para adaptarse a tus necesidades específicas.

Identificación de servicios de negocio.

Identificación de servicios de negocio.

Integración de infraestructura.

Integración de infraestructura.

Integrar y asignar responsables con sus grupos resolutores.

Integrar y asignar responsables con sus grupos resolutores.

Dar el alta de plataforma y los datos de su negocio.

Dar el alta de plataforma y los datos de su negocio.

Programar análisis de vulnerabilidades y reglas de SIEM.

Programar análisis de vulnerabilidades y reglas de SIEM.

PLANES BSOC

Plan Estándar

- Camel 360 (25 activos)

- SIEM con 4 reglas de correlación .

- Configuración de 1 servicio.

- Hasta 25 componentes de red.

- 1 scan de vulnerabilidades de red trimestral.

- Alertas de incidentes 7×24

- Recomendaciones de mitigación de incidentes y vulnerabilidades.

Plan Premium

- Soporte Premium.

- Camel 360 (60 activos).

- SIEM con 10 reglas de correlación.

- Configuración de 2 servicios.

- Hasta 60 componentes de red.

- 1 scan de vulnerabilidades de red bimestral.

- Alertas de incidentes 7×24.

- Recomendaciones de mitigación de incidentes y vulnerabilidades.

Plan Platinum

- Soporte Full.

- Camel 360 (120 activos) .

- SIEM con 30 reglas de correlación.

- Configuración de 4 servicios.

- Hasta 120 componentes de red.

- 1 scan de vulnerabilidades de red mensual.

- 1 scan de vulnerabilidades WEB mensual.

- Alertas de incidentes 7×24.

- Recomendaciones de mitigación de incidentes y vulnerabilidades.

Hacemos que lo complejo parezca simple con una suite corporativa de ciberseguridad empresarial que te protege ante cualquier ciberataque y además es increíble.